更新时间:2022-08-13 21:23:29

► 场景分析:天融信防火墙分析模板包含 3 个仪表盘:Topsec 防火墙流量分析、Topsec 防火墙安全分析、Topsec 防火墙管理审计分析:

♦ Topsec 防火墙流量分析:可帮助运维人员通过流量监控了解当前流量状况,发现异常流量、快速定位问题。Topsec 防火墙流量分析包含 3 个报表:

• 流量分析总览:基于源地址、目的地址、协议、端口的流量分析概览;

• 主动外联流量分析:基于主动外联行为的资产主机流量监控,通过分析及时发现可疑主机;

• 互联网访问流量分析:基于互联网访问行为的外部流量监控,通过分析识别正常访问流量和扫描。

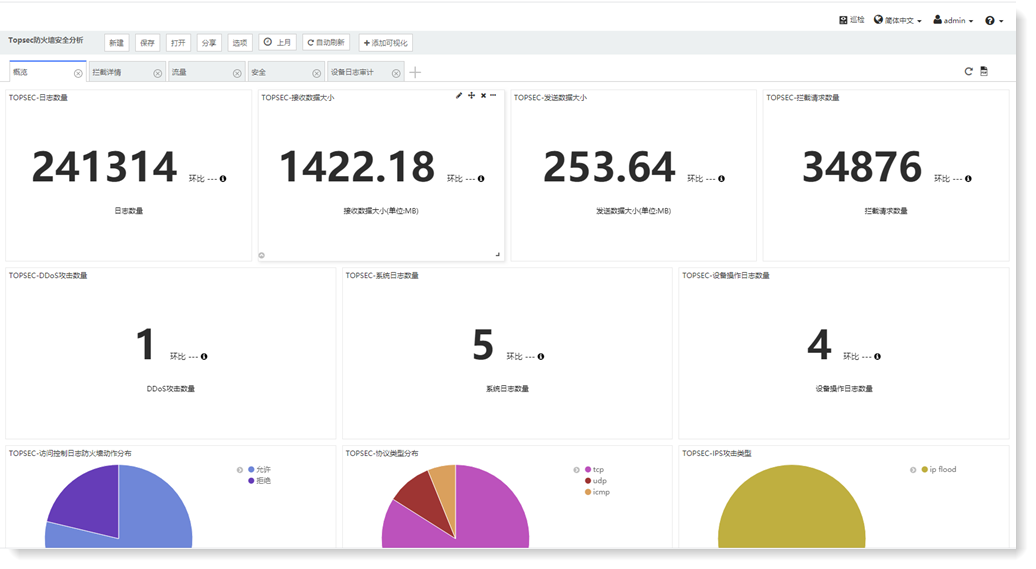

♦ Topsec 防火墙安全分析:可帮助管理员通过可视化方式快速查看防火墙现状,仪表盘包含 5 个报表:概览、拦截详情、流量、安全、设备日志审计。

关于 Topsec 安全相关分析,包括:

• 端口扫描:

信息收集是网络攻击的重要步骤,一般攻击者在发动攻击前需要收集目标主机的一些信息、探测目标主机开放的服务。端口扫描就是收集目标主机信息的一种方式,通常使用的工具有 Nmap、Zamp、Masscan 等。

天融信 NGFW 的 IPS 模块可以拦截端口扫描请求,故只将 IPS 日志中的端口扫描拦截日志进行可视化展示。

• DDoS 攻击:

网络中存在多种防不胜防的攻击,如果攻击者项攻击目标发送大量的虚假请求,被攻击者不断应答这些无用信息,而合法的用户却无法得到相应的服务,即发生拒绝服务。造成 DoS(Denial of Service,拒绝服务)的攻击被称为 DoS 攻击。

DDoS(Distributed Denial of Service,分布式拒绝服务)攻击,是在 DoS 攻击基础上产生的一种攻击,通过可利用的僵尸主机(攻击者入侵过或者可间接利用的主机)向目标对象发送大量请求,造成目标对象的网络带宽拥塞、资源耗尽而不能提供正常的服务。

天融信 NGFW 的 IPS 模块可以拦截多种 DDoS,如:SYN Flood、UDP Flood、ICMP Flood、Ping Sweep、Port Scan 等,故只将 IPS 日志中的 DDoS 日志(除端口扫描)进行可视化展示。

• ICMP 隧道攻击:

攻击者拿下内网的一台主机权限后,如果存在防火墙限制,攻击者可能采用 ICMP 隧道的方式与外界通信。通过查看 ICMP 数据包的类型、大小、数量信息,如果一段时间内 ICMP 数据包较多,流量数据较大,则可能存在 ICMP 隧道攻击。

• DNS 隧道攻击:

一般的防火墙都会允许 DNS 协议数据,攻击者通常为了隐藏流量或绕过防火墙使用 DNS 隧道传送数据。通过 DNS 请求的服务器、数据包大小等信息,可以判断是否存在 DNS 隧道攻击。

♦ Topsec 防火墙管理审计分析:可帮助管理员掌握防火墙安全审计事件分析,包含:登录行为事件分析、操作行为事件分析、动作行为事件分析以及警告警报事件分析。

► 操作配置:

1. 配置 Firewall-Topsec 解析规则:

a) 进入数据管理>对象管理>解析规则页面,点击【导入】将 Firewall-Topsec.json 解析规则导入系统;

b) 在列表中找到 Firewall-Topsec,点击【编辑】进入编辑页面,添加过滤条件:[type]==firewall AND [tags]==topsec,如下所示:

2. 配置 Firewall-Topsec 数据采集:

a) 进入数据源>数据输入页面,点击【新建】进入新建数据输入页面,配置参数如下:

• 输入类型:TCP

• 接收端口:20010

• 编码格式:UTF-8

• 日志类型:firewall

• 日志标签:topsec

b) 进入天融信防火墙系统平台,进入日志与报警>日志设置页面,配置日志服务器参数如下:

• 服务器地址:192.168.83.235(Anyrobot 地址)

• 服务器端口:20010(Anyrobot 配置的数据源端口)

• 传输类型:Welf

• 是否传输:是

• 是否加密:否

• 加密密码:空

• 日志级别:8

• 日志类型:选择全部

点击【确定】完成日志服务器参数配置,天融信防火墙端将定时把日志数据推送至 AnyRobot.

3. 导入仪表盘文件:

进入数据管理>对象管理>仪表盘页面,点击【导入】选择 Topsec 防火墙安全分析、Topsec 防火墙管理审计分析、Topsec 防火墙流量分析仪表盘文件即可实现导入操作。

► 注意事项:数据采集以及解析规则配置时,日志类型(type)必须配置为 firewall。

♦ Topsec 防火墙流量分析:可帮助运维人员通过流量监控了解当前流量状况,发现异常流量、快速定位问题。Topsec 防火墙流量分析包含 3 个报表:

• 流量分析总览:基于源地址、目的地址、协议、端口的流量分析概览;

• 主动外联流量分析:基于主动外联行为的资产主机流量监控,通过分析及时发现可疑主机;

• 互联网访问流量分析:基于互联网访问行为的外部流量监控,通过分析识别正常访问流量和扫描。

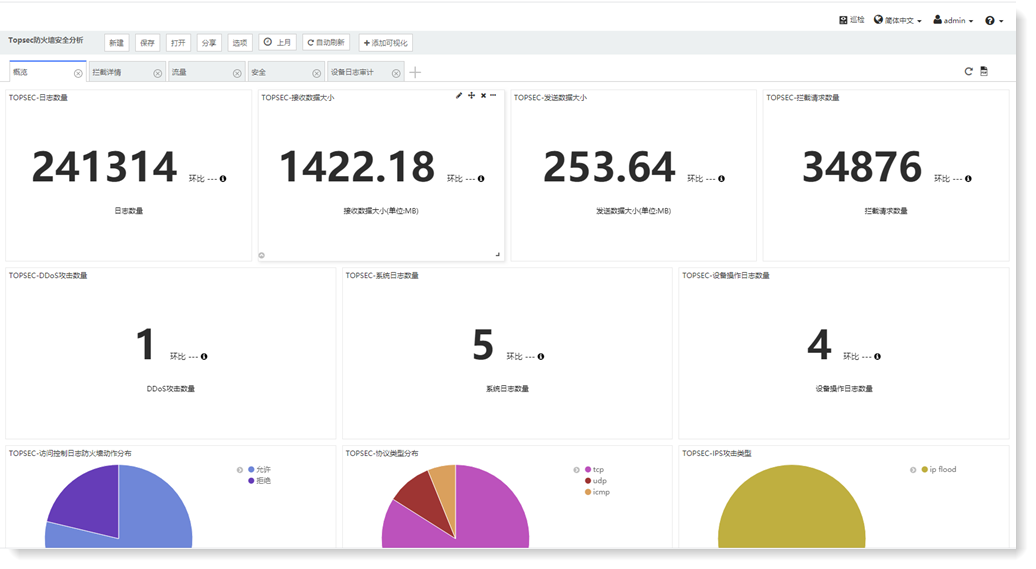

♦ Topsec 防火墙安全分析:可帮助管理员通过可视化方式快速查看防火墙现状,仪表盘包含 5 个报表:概览、拦截详情、流量、安全、设备日志审计。

关于 Topsec 安全相关分析,包括:

• 端口扫描:

信息收集是网络攻击的重要步骤,一般攻击者在发动攻击前需要收集目标主机的一些信息、探测目标主机开放的服务。端口扫描就是收集目标主机信息的一种方式,通常使用的工具有 Nmap、Zamp、Masscan 等。

天融信 NGFW 的 IPS 模块可以拦截端口扫描请求,故只将 IPS 日志中的端口扫描拦截日志进行可视化展示。

• DDoS 攻击:

网络中存在多种防不胜防的攻击,如果攻击者项攻击目标发送大量的虚假请求,被攻击者不断应答这些无用信息,而合法的用户却无法得到相应的服务,即发生拒绝服务。造成 DoS(Denial of Service,拒绝服务)的攻击被称为 DoS 攻击。

DDoS(Distributed Denial of Service,分布式拒绝服务)攻击,是在 DoS 攻击基础上产生的一种攻击,通过可利用的僵尸主机(攻击者入侵过或者可间接利用的主机)向目标对象发送大量请求,造成目标对象的网络带宽拥塞、资源耗尽而不能提供正常的服务。

天融信 NGFW 的 IPS 模块可以拦截多种 DDoS,如:SYN Flood、UDP Flood、ICMP Flood、Ping Sweep、Port Scan 等,故只将 IPS 日志中的 DDoS 日志(除端口扫描)进行可视化展示。

• ICMP 隧道攻击:

攻击者拿下内网的一台主机权限后,如果存在防火墙限制,攻击者可能采用 ICMP 隧道的方式与外界通信。通过查看 ICMP 数据包的类型、大小、数量信息,如果一段时间内 ICMP 数据包较多,流量数据较大,则可能存在 ICMP 隧道攻击。

• DNS 隧道攻击:

一般的防火墙都会允许 DNS 协议数据,攻击者通常为了隐藏流量或绕过防火墙使用 DNS 隧道传送数据。通过 DNS 请求的服务器、数据包大小等信息,可以判断是否存在 DNS 隧道攻击。

♦ Topsec 防火墙管理审计分析:可帮助管理员掌握防火墙安全审计事件分析,包含:登录行为事件分析、操作行为事件分析、动作行为事件分析以及警告警报事件分析。

► 操作配置:

1. 配置 Firewall-Topsec 解析规则:

a) 进入数据管理>对象管理>解析规则页面,点击【导入】将 Firewall-Topsec.json 解析规则导入系统;

b) 在列表中找到 Firewall-Topsec,点击【编辑】进入编辑页面,添加过滤条件:[type]==firewall AND [tags]==topsec,如下所示:

2. 配置 Firewall-Topsec 数据采集:

a) 进入数据源>数据输入页面,点击【新建】进入新建数据输入页面,配置参数如下:

• 输入类型:TCP

• 接收端口:20010

• 编码格式:UTF-8

• 日志类型:firewall

• 日志标签:topsec

b) 进入天融信防火墙系统平台,进入日志与报警>日志设置页面,配置日志服务器参数如下:

• 服务器地址:192.168.83.235(Anyrobot 地址)

• 服务器端口:20010(Anyrobot 配置的数据源端口)

• 传输类型:Welf

• 是否传输:是

• 是否加密:否

• 加密密码:空

• 日志级别:8

• 日志类型:选择全部

点击【确定】完成日志服务器参数配置,天融信防火墙端将定时把日志数据推送至 AnyRobot.

3. 导入仪表盘文件:

进入数据管理>对象管理>仪表盘页面,点击【导入】选择 Topsec 防火墙安全分析、Topsec 防火墙管理审计分析、Topsec 防火墙流量分析仪表盘文件即可实现导入操作。

► 注意事项:数据采集以及解析规则配置时,日志类型(type)必须配置为 firewall。

< 上一篇:

下一篇: >